Большинство VPN-приложений для Android не заслуживают доверия

Опубликовано 29 Январь 2017 20:59:30

Опубликованы итоги исследования защищённости 283 мобильных приложений с реализаций функций VPN, представленных в каталоге Google Play. Отбор приложений был осуществлён по запросу полномочий BIND_VPN_SERVICE. Результаты превзошли все ожидания и позволили сделать вывод, что в большинстве случаев вместо ожидаемой защиты своего трафика и усиления конфиденциальности пользователь получает неявные проблемы с безопасностью, сомнительные гарантии сохранения анонимности или даже явные вредоносные действия и слив информации заинтересованным третьим лицам.

Источник: http://www.opennet.ru/opennews/art.shtml?num=45940

Некоторые факты:

- В 18% изученных VPN-приложений вообще не используется шифрование и весь трафик передаётся в открытом виде. При использовании публичных или не заслуживающих доверия беспроводных сетей пользователь оказывается не защищён от MITM-атак;

- 16% VPN-приложений применяют технику прозрачного проксирования для модификации транзитного HTTP-трафика пользователя, подставляя или удаляя заголовки или выполняя перекодирование изображений для ускорения их загрузки за счёт сокращения размера. В двух приложениях осуществлялась подстановка в трафик JavaScript-кода для показа рекламы на чужих сайтах и отслеживания поведения пользователя;

- Одно из приложений (Hotspot-Shield) дублировало запросы к интернет-магазинам на несколько партнёрских рекламных сервисов;

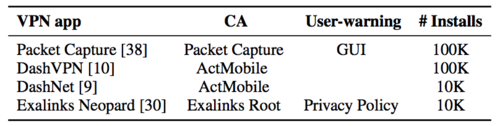

- Четыре приложения устанавливали в систему свои корневые сертификаты, применяемые для организации перехвата и дешифровки HTTPS-соединений;

- 84% приложений пропускают IPv6-трафик в обход создаваемого туннеля, а 66% напрямую отправляют запросы к DNS, что оставляло злоумышленникам возможность мониторинга или манипуляции подобными запросами;

- В описании 67% приложений в качестве их достоинств было указано повышение защиты частных данных, при этом обещания не помешали разработчикам 75% из этих приложений задействовать сторонние библиотеки для отслеживания активности пользователя в online, а 82% случаев запросить при установке приложения права доступа к ресурсам, содержащим конфиденциальные данные, такие как параметры учётной записи или текстовые сообщения;

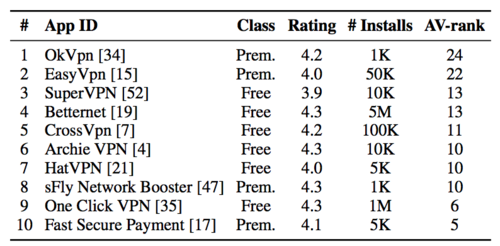

- 37% приложений насчитывают более 500 тысяч установок, а 25% имеют рейтинг как минимум 4 звезды. При этом 38% из этих приложений содержат код, который отнесён сканером безопасности Google VirusTotal к разряду вредоносного;

- 16% приложений используют системы пользователей в качестве точек выхода трафика, перенаправляя запросы одних пользователей через системы других пользователей, вместо создания выходных узлов на отдельных серверах;

- 4% приложений перехватывают и инcпектируют трафик на внутреннем интерфейсе (localhost proxy);

- Два приложения (Secure Wireless и F-Secure Freedome VPN) содержали недокументированные функции (не были отмечены в описании приложения) блокировки счётчиков и кода рекламных сетей, при том, что данная блокировка приводила к побочным эффектам, таким как невозможность просмотреть видеоматериалы на некоторых сайтах.

Источник: http://www.opennet.ru/opennews/art.shtml?num=45940

|

|

0 | Tweet | Нравится |

|