Проект Tor представил прототип защищённого смартфона на платформе Android

Особенностью проекта является ориентация на создание индивидуальных сборок. Пользователям предлагается набор скриптов, которые автоматизируют формирование сборки - особых навыков не требуется, для сборки и прошивки достаточно запустить скрипт и подключить поддерживаемый проектом смартфон к USB порту. Самостоятельная сборка позволяет индивидуально подобрать необходимый для себя набор компонентов, включаемых в прошивку, например, можно добавить Google Apps, SuperUser, сервисы Tor и т.п.

Обновления также предлагается собирать самостоятельно. Подобный подход даёт пользователю возможность избавиться от зависимости от сторонних поставщиков при возникновении проблем, требующих оперативного исправления, и необходимости устранения уязвимостей. В любое удобное для себя время пользователь может запустить скрипт обновления, который загрузит свежий образ Copperhead и сформирует подписанное обновление. После завершения сборки пользователю предлагается подключить смартфон по USB-порту и при помощи утилиты adb осуществляется установка обновления.

В прошивке обеспечивается полная верификация загружаемых компонентов по цифровой подписи с использованием индивидуальных ключей, которые генерируются каждым пользователем для своей сборки. Верификация позволяет блокировать внедрение руткитов и внесения изменений в системные разделы. Рекомендация использовать смартфон Nexus 6P связана с поддержкой в данном устройстве верифицированной загрузки с пользовательскими ключами, но теоретически можно использовать любые смартфоны, поддерживаемые проектом CopperheadOS.

Среди предлагаемых для установки приложений можно отметить: файловый менеджер Amaze, XMPP-клиенты Сonversations и Xabber, программа чтения электронных книг cool Reader, VoIP-клиенты CSipSimple и Linphone, браузер Firefox, анализатор активности приложений Intent Intercept, почтовый клиент K-9 Mail, голосовой чат (Plumble), Twitter-клиент Twidere, программа для микроблоггинга и обмена сообщениями Rumble, монитор процессов и сетевых соединений OS Monitor, картографическое ПО OsmAnd~ (использует OpenStreetMap), менеджер привилегированных операций Superuser, эмулятор терминала Jackpal, медиапроигрыватель VLC, менеджер беспроводных сетей Wi-Fi Privacy Police.

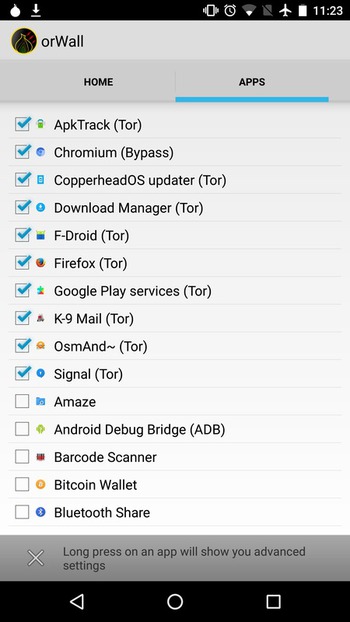

Предлагаемые программы распространяются в исходных текстах и доступны через каталог f-droid.org. Пользователь не привязан к данным программам и может скорректировать список в зависимости от своих предпочтений. При желании можно установить набор приложений для сервисов Google. По умолчанию устанавливаются только Orbot, SuperUser, MyApplist и OrWall, остальные выбираются после первой загрузки смартфона.

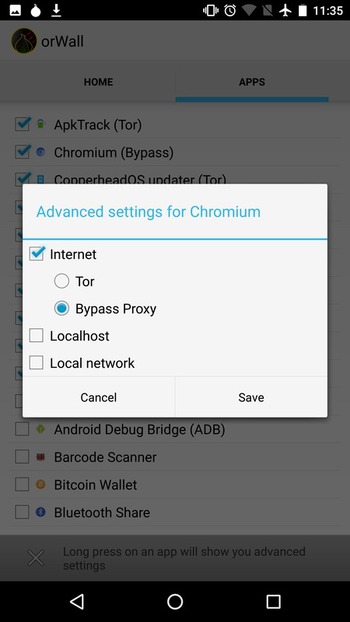

Для перенаправления трафика через анонимную сеть Tor в прошивке применяется клиент Orbot и межсетевой экран orWall, позволяющий принудительно заставить выбранные приложения работать только через Tor, полностью блокировать выход приложения в интернет или обеспечить работу в обход Tor (например, для коммуникационного клиент Signal можно настроить установку UDP-канала для передачи голосовых данных в обход Tor, но трафик настройки соединения передавать через Tor).

Перенаправление в Tor осуществляется силами SuperUser и OrWall без использования VPN API, что решает проблемы с обходом Tor в случае краха процесса Orbot и блокирует утечку информации через DNS. Для обмена сообщениями рекомендуется использовать приложение Signal, которое не включено по умолчанию из-за привязки к сервису Google Cloud Messaging, но настоятельно рекомендовано (протокол Signal недавно успешно прошёл независимый аудит применяемых криптографических методов, который подтвердил надёжность протокола).

Copperhead выбран в качестве основы как зарекомендовавшее себя в среде специалистов в области безопасности ответвление от мобильной платформы CyanogenMod, включающее дополнительные средства защиты и обеспечения неприкосновенности данных пользователя. В Copperhead активно применяется шифрование (все данные на накопителях хранятся в зашифрованном виде) и средства для предотвращения различных классов атак, что позволяет защитить систему от новых zero-day уязвимостей.

Например, в Copperhead задействовано ядро Linux с патчем PaX, минимизирующим права доступа приложений к страницам памяти, в системной библиотеке используется защищённая реализация вызова malloc, портированная из OpenBSD, каждый системный сервис и пользовательское приложение выполняется в своей уникальной рандомизированной раскладке памяти, применяется изоляция через SELinux и фильтрация системных вызовов (seccomp-bpf). Системные компоненты и библиотеки собраны с использованием дополнительных мер защиты, таких как _FORTIFY_SOURCE, SSP (Stack smashing protection), ASLR, изоляция mmap и т.п. Компоненты CyanogenMod дополнительно очищены от кода, который потенциально может быть использован для отслеживания активности пользователя или вовлечён в проведение атак. Для предотвращения отслеживания перемещения пользователей MAC-адреса для WiFi генерируются динамически.

Источник: http://www.opennet.ru/opennews/art.shtml?num=45511

|

|

0 | Tweet | Нравится |

|