Открыт код Syncookied, системы защиты от DDoS-атак

Syncookied может использоваться в качестве свободного аналога коммерческим решениям, использующим технологию SynProxy. Предложенное в Syncookied решение может применяться для создания фильтрующего сервера, блокирующего атаки на другие хосты в локальной сети. Производительности 10 ядер процессора Intel Xeon E5-2680v3 достаточно для обработки 10 гигабит трафика, физический сервер способен обрабатывать более 40 гигабит трафика. Развёртывание Syncookied максимально упрощено и не требует дополнительной конфигурации.

Для получения секретного ключа, используемого каждым хостом для верификации cookie, на защищаемых конечных хостах требуется загрузка специального модуля ядра и запуск фонового процесса "syncookied server", передающего ключ и синхронизирующего метки времени с централизованным сервером фильтрации трафика. На сервере фильтрации syncookied запускается в режиме фильтра (syncookied -i eth2) и настраивается прямая передача трафика от сетевой карты через netmap. Во время атаки на маршрутизаторе входящий трафик перенаправляется на сервер фильтрации, на котором отсеивается флуд и на защищаемый сервер транслируются только корректные пакеты.

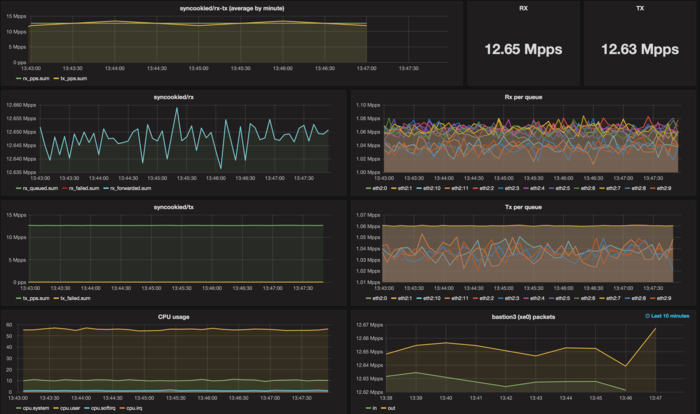

Кроме борьбы с DDoS-атаками syncookied также поддерживает определение произвольных правил фильтрации трафика, которые задаются в формате pcap-filter. В правилах блокировки можно комбинировать IP, порт, протокол и т.п. Cистема также может сохранять статистику в БД InfluxDB, на основе которой можно генерировать графики для анализа динамики DDoS-атаки.

Источник: http://www.opennet.ru/opennews/art.shtml?num=45041

|

|

0 | Tweet | Нравится |

|