Проект CoreOS представил Clair, инструмент для оценки уязвимостей в контейнерах

В результате работы создаются отчёты, содержащие предупреждения о наличии проблем и учитывающие возможное совместное использование общих базовых наборов пакетов между контейнерами. Clair также может использоваться для организации отправки администраторам уведомлений о появлении новых уязвимостей, затрагивающих начинку ранее проверенных контейнеров. Clair не требует запуска программы-агента на стороне контейнера или внесения каких-либо изменений в конфигурацию. Система оформлена в виде обособленного движка, работающего на стороне хост-систем, систем непрерывной интеграции или хранилищ образов контейнеров.

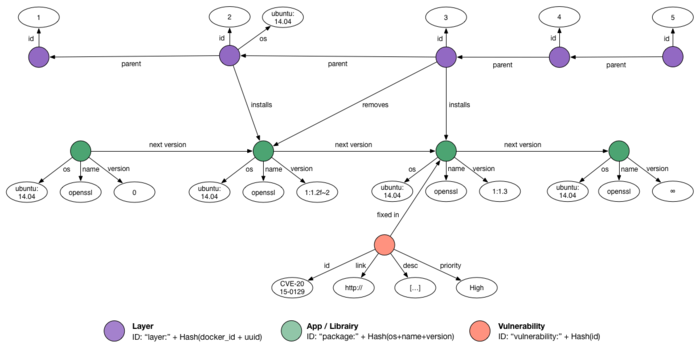

Сервер включает в себя модули, отвечающие за управляющий HTTP API (запросы отправляются в формате JSON), выделение информации из слоёв контейнеров, обновление базы уязвимостей из разных источников, отправку уведомлений, самодиагностики всех внутренних сервисов и сохранения информации о начинке контейнеров и выявленных уязвимостях в графо-ориентированной СУБД Cayley. Для хранения данных могут применяться разные бэкенды, но рекомендуется использовать Bolt для индивидуальных установок или PostgreSQL для крупных внедрений, охватывающих несколько серверов.

Проверка осуществляется без выполнения контейнера на основании анализа образующих контейнер слоёв. Информация о начинке контейнера сохраняется и в будущем может использоваться для определения подверженности проверенной версии контейнера новым уязвимостям. Для определения подверженности уязвимостям применяется сопоставление файлов из репозиториев известных дистрибутивов с файлами, входящими в состав контейнера. Как правило состав контейнера удаётся определить при помощи пакетного менеджера и отслеживания источника сборки репозитория. При отсутствии мета-данных осуществляется дополнительная проверка по хэшам известных исполняемых файлов и библиотек, входящих в типовые дистрибутивы Linux.

В настоящее время Clair уже применяется для проверки безопасности образов контейнеров, размещённых в реестре Quay.io. Ожидается, что внедрение Clair позволит решить растущие проблемы с накоплением контейнеров с неисправленными уязвимостями и проинформировать потенциальных пользователей и создателей таких контейнеров о имеющихся проблемах. Например, первый запуск сервиса выявил, что около 80% всех размещённых в каталоге Quay.io Docker-контейнеров содержат уязвимость CVE-2014-0160 ("Heartbleed"), которая была исправлена в дистрибутивах более 18 месяцев назад.

Источник: http://www.opennet.ru/opennews/art.shtml?num=43327

|

|

0 | Tweet | Нравится |

|