Анализ Mumblehard, вредоносного ПО для Linux и FreeBSD

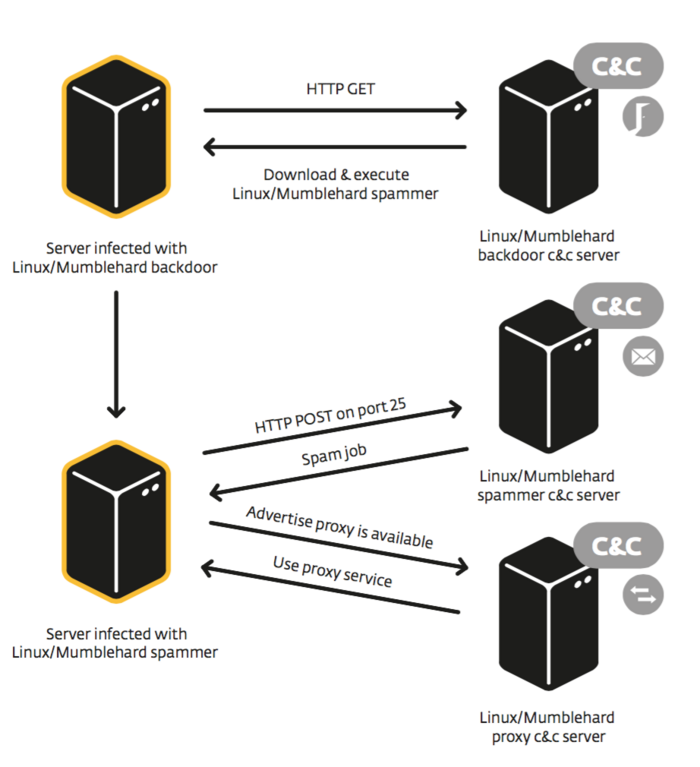

Для распространения Mumblehard атакующие используют различные уязвимости, незакрытые в web-приложениях. Поражаются в основном web-серверы, на которых ненадлежащим образом организован процесс установки обновлений. Само по себе Mumblehard включает только бэкдор для организации удалённого управления и демон для рассылки спама, сочетающий в себе функции прокси. Mumblehard обычно устанавливается в директории /tmp или /var/tmp и вызывается через cron каждые 15 минут. Выявить Mumblehard можно по наличию в crontab вызовов программ, подобных "/var/tmp/qCVwOWA". Для защиты помогает монтирование /tmp с опцией noexec.

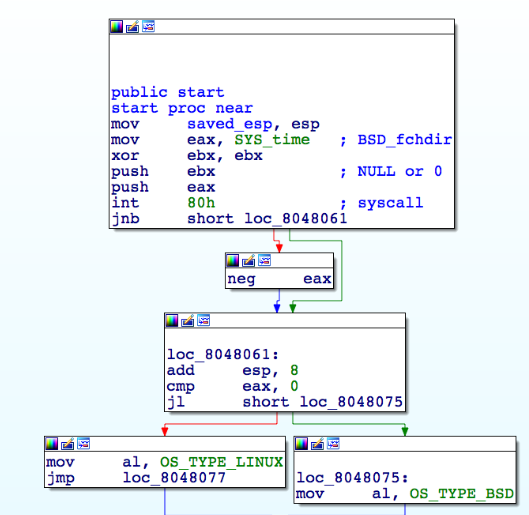

Необычной особенностью Mumblehard является то, что он написан на языке Perl, но распространяется в форме исполняемого файла в формате ELF с компактным распаковщиком на языке ассемблера. Для скрытия Perl-кода от первичного изучения применяется простейшее шифрование. ELF-файл оформлен таким образом, что может запускаться как в Linux, так и на системах BSD.

Источник: http://www.opennet.ru/opennews/art.shtml?num=42159

|

|

0 | Tweet | Нравится |

|