Lenovo уличили в предустановке ПО, подменяющего сертификаты для HTTPS

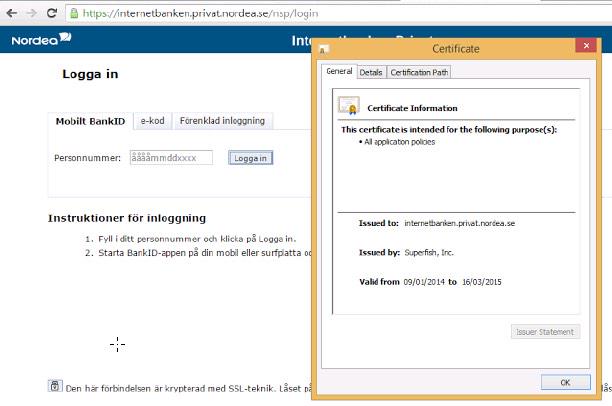

Чтобы данный сертификат не приводил к выводу предупреждений, он по умолчанию включён в системную базу доверенных корневых сертификатов. Наибольшая опасность связана с тем, что на разные компьютеры устанавливается общий подставной корневой SSL-сертификат, на основе которого для каждого сайта на лету генерируются индивидуальные фиктивные сертификаты. Исследователи безопасность уже смогли извлечь данный корневой сертификат из Superfish, что позволяет использовать его для создания сертификатов произвольных сайтов. Злоумышленники могут воспользоваться подобным методом для организации реальных MITM-атак и организовать незаметный перехват HTTPS-трафика, который не приведёт к выводу предупреждения в браузерах на ноутбуках Lenovo.

Добавление подставного корневого сертификата в системное хранилище сертификатов срабатывает только в Internet Explorer, Chrome и Safari. С Firefox такой трюк не проходит, так как он не использует хранилище корневых сертификатов Windows и полагается только на свой внутренний список сертификатов. Имеются сведения, что для решения данной проблемы Superfish осуществляет внедрение своего сертификата и в список корневых сертификатов Firefox. Пользователи ноутбуков Lenovo могут проверить подверженность своих систем проблеме на данной странице.

Компания Lenovo опубликовала циничное заявление, в котором попыталась оправдать свои действия заботой о пользователях и желанием помочь получить информацию о потенциально интересных продуктах в процессе совершения покупок. Предустановка Superfish велась с сентября прошлого года, но уже полностью прекращена из-за большого числа отрицательных отзывов. Проблема затрагивает прочти все актуальные серии ноутбуков Lenovo.

Источник: http://www.opennet.ru/opennews/art.shtml?num=41694

|

|

0 | Tweet | Нравится |

|