Атакующие получили контроль над доменом проекта Metasploit через обман регистратора

Регистратор не заподозрил подвоха и на основании поддельного запроса поменял параметры DNS-серверов на присланную злоумышленниками информацию. Подмена сайтов была оперативно выявлена и устранена в течение часа, но сайты были временно заблокированы с целью выявления возможных последствий атаки.

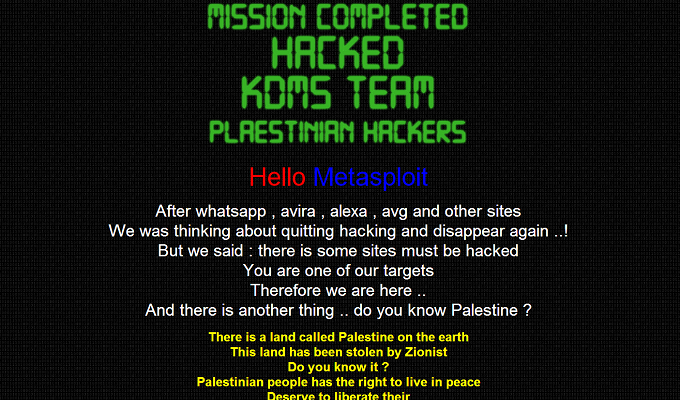

В опубликованном злоумышленниками объявлении, кроме призывов к освобождению Палестины, атакующие взяли на себя ответственность за недавний дефейс сайтов таких компаний, как Alexa, AVG, Avira и WhatsApp, который был совершён похожим способом, используя методы социальной инженерии против регистратора Network Solutions. В минувший понедельник через подмену параметров DNS также был перенаправлен трафик крупного хостинг-провайдера leaseweb.com. Изначально предполагалось, что в процессе атаки была эксплуатирована уязвимость в панели управления хостингом, но сейчас выяснилось, что атакующие смогли получить пароль администратора домена и поменять параметры DNS через интерфейс регистратора.

Получение контроля над сайтами через DNS не является новым видом атак, напомним, что в 2011 году через атаку на регистраторов злоумышленниками были перенаправлены сайты крупнейших сетевых ресурсов, среди которых Daily Telegraph, UPS, Betfair, Vodafone, National Geographic, Acer и Register.

Дополнение: Сведения о смене параметров на основании факса не подтвердилась. По новой информации, путем использования методов социальной инженерии атакующие сумели получить параметры входа одного из сотрудников регистратора, которые были использованы для внесения изменений в настройки DNS. Тем не менее, эта информация тоже полностью не подтверждена, так как полный отчёт об инциденте пока не получен от регистратора.

Источник: http://www.opennet.ru/opennews/art.shtml?num=38142

|

|

0 | Tweet | Нравится |

|